Config-Einträge für MxProxy und HTTP-Server

Der WinCC OA-Multiplexing Proxy sowie der HTTP-Server verwenden für die sichere Kommunikation SSL.

Welche Zertifikate für die SSL-Kommunikation verwendet werden sollen, wird über Config-Einträge definiert. Dieses Kapitel enthält eine Liste der Config-Einträge, die für die sichere Kommunikation benötigt werden.

SSL-Kommunikation mit dateibasierten Zertifikaten

Die folgenden Tabellen enthalten die Config-Einträge, die für SSL-Kommunikation mit dateibasierten Zertifikaten erforderlich sind.

Multiplexing Proxy

Verwenden Sie die folgenden Einträge für den Multiplexing Proxy. Die genaue Beschreibung des Eintrages finden Sie unter Referenztabellen-> Konfigurationsdatei ->[Sektion]. Die Beschreibung öffnen Sie über die Links unterhalb.

| Config-Eintrag | Beschreibung |

|---|---|

|

securityMode = "CERT" |

Definiert den Sicherheitsmodus (CERT, WINCERT). Siehe die Beschreibung des Config-Eintrages |

|

sslCertificate = "<cert-file> <private-key> <CAFile>" e.g. sslCertificate = "D:/Certificates/host-cert.pem D:/Certificates/host-key.pem D:/Certificates/root-certificate.pem" |

Der sslCertificate-Eintrag gibt den Pfad, relativ zum Root Directory des Projekts und die Filenamen der 3 PEM Files an, die für SSL/TLS-verschlüsselte Kommunikation erforderlich sind. Siehe die Beschreibung des Config-Eintrages |

Das folgende Beispiel zeigt eine Config-Datei für eine Single System-Konfiguration (abgesetztes UI):

Der Proxy und der Server sind auf dem gleichen Host. Der Client (auf einem separaten Host) kommuniziert mit dem Server über den MxProxy.

HTTP-Server

Verwenden Sie die folgenden Einträge für den HTTP-Server mit ULC UX. Die genaue Beschreibung des Eintrages finden Sie unter Referenztabellen-> Konfigurationsdatei ->[Sektion]. Die Beschreibung öffnen Sie über den Link.

| Config-Eintrag | Beschreibung |

|---|---|

|

[httpServer] uiArguments="-p login.pnl" |

Startpanel für den ULC UX. |

|

[webClient] httpAuth=1 |

Aktiviert die HTTP-Serverauthentifizierung. |

SSL-Kommunikation mit Windows Certificate Store-Zertifikaten

Die folgende Tabelle enthält die Config-Einträge, die für SSL-Kommunikation über Windows Certificate Store-Zertifikate erforderlich sind. Die genaue Beschreibung des Eintrages finden Sie unter Referenztabellen-> Konfigurationsdatei ->[Sektion]. Die Beschreibung öffnen Sie über den Link.

Ein Beispiel wie die WinCC OA-Zertifikate in das Windows Certificate Store-Format konvertiert werden und in Windows Certificate Store importiert werden können, finden Sie im Kapitel Multiplexing Proxy-Zertifikate - Erstellung, Konversion und Import .

Multiplexing Proxy

Verwenden Sie die folgenden Einträge für den Multiplexing Proxy. Die genaue Beschreibung des Eintrages finden Sie unter Referenztabellen-> Konfigurationsdatei ->[Sektion]. Die Beschreibung öffnen Sie über die Links unterhalb.

| Config-Eintrag | |

|---|---|

|

[general] securityMode = "WINCERT" winCert = "USER:MY:host_MxProxy" winRootCA = "USER:ROOT:root_mxProxy" mxProxy = "<HOSTNAME> <HOSTNAME> wincert" |

Der Eintrag "securityMode" definiert den Sicherheitsmodus (CERT, WINCERT). Siehe die Beschreibung des Config-Eintrages links. Wenn der Security Mode WINCERT konfiguriert ist, gibt der Config-Eintrag winCert an, welches Zertifikat aus dem Windows Certificate Store für SSL/TLS-Kommunikation verwendet werden soll. Wenn der Security Mode WINCERT konfiguriert ist, gibt der Config-Eintrag winRootCA an, welches Zertifikat aus dem Windows Certificate Store zur Zertifikatsüberprüfung beim SSL/TLS- Sessionaufbau verwendet werden soll Der mxProxy definiert den WinCC OA -Serverhost sowie den MxProxy-Host. |

|

Wenn Zertifikate über ThumbPrints verwendet werden, sind die folgenden Config-Einträge erforderlich: [general] securityMode = "WINCERT" winCertSearchBy = "SHA1" mxProxy = "<HOSTNAME> wincert" winRootCA = "USER:ROOT:a7 8F b0 9A 96 A4 A0 4E 6F B3 BF 4D 24 B3 85 0D 4A 64 9B 30" winCert = "USER:MY:0A C4 9B FB 7A 70 65 58 84 08 76 36 35 FF C0 CC 35 BE E8 A3" |

Siehe oberhalb. |

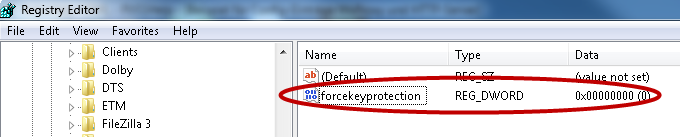

Beachten Sie, dass damit die Zertifikate für Multiplexing Proxy verwendet werden können, der Windows Registry-Eintrag HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Cryptography\forcekeyprotection auf 0 gesetzt werden muss. Öffnen Sie die Windows Registry über "regedit" und fügen Sie den Eintrag hinzu oder ändern Sie den Defaultwert 2 auf 0. Beachten Sie weiters, dass Zertifikate, die importiert wurden bevor der Registry-Eintrag gesetzt wurde, erneut importiert werden müssen. Der Registry-Eintrag ist aus Sicherheitsgründen standardmäßig 2 (Key-Schutz für Keys, die auf dem Computer gespeichert sind).